[ad_1]

Un nouveau package malveillant a été repéré cette semaine sur le registre npm, qui cible les développeurs NodeJS utilisant les systèmes d’exploitation Linux et Apple macOS.

Le package malveillant s’appelle « web-browserify » et imite le composant populaire Browserify npm téléchargé sur 160 millions de fois au cours de sa vie.

navigateur Web est lui-même construit en combinant des centaines de composants open source légitimes et effectue des activités de reconnaissance approfondies sur un système infecté.

De plus, à ce jour, le malware ELF contenu dans le composant a un taux de détection nul par tous les principaux moteurs antivirus.

Génère un exécutable ELF persistant lors de l’installation

Cette semaine, un composant malveillant « web-browserify » a été trouvé dans le registre npm.

Le composant a été détecté par le système automatisé de détection de logiciels malveillants de Sonatype, Release Integrity, et jugé malveillant après analyse par l’équipe de recherche sur la sécurité de Sonatype, dont je fais partie.

« web-browserify » est nommé d’après le composant légitime de Browserify qui enregistre plus de 1,3 million de téléchargements hebdomadaires et est utilisé par plus de 356 000 référentiels GitHub.

Le composant malveillant, « web-browserify », en revanche, est un peu moins de 50 téléchargements – avant qu’il ne soit retiré de npm dans les deux jours suivant sa publication.

« web-browserify » est créé par un auteur pseudonyme se décrivant comme étant Steve Jobs.

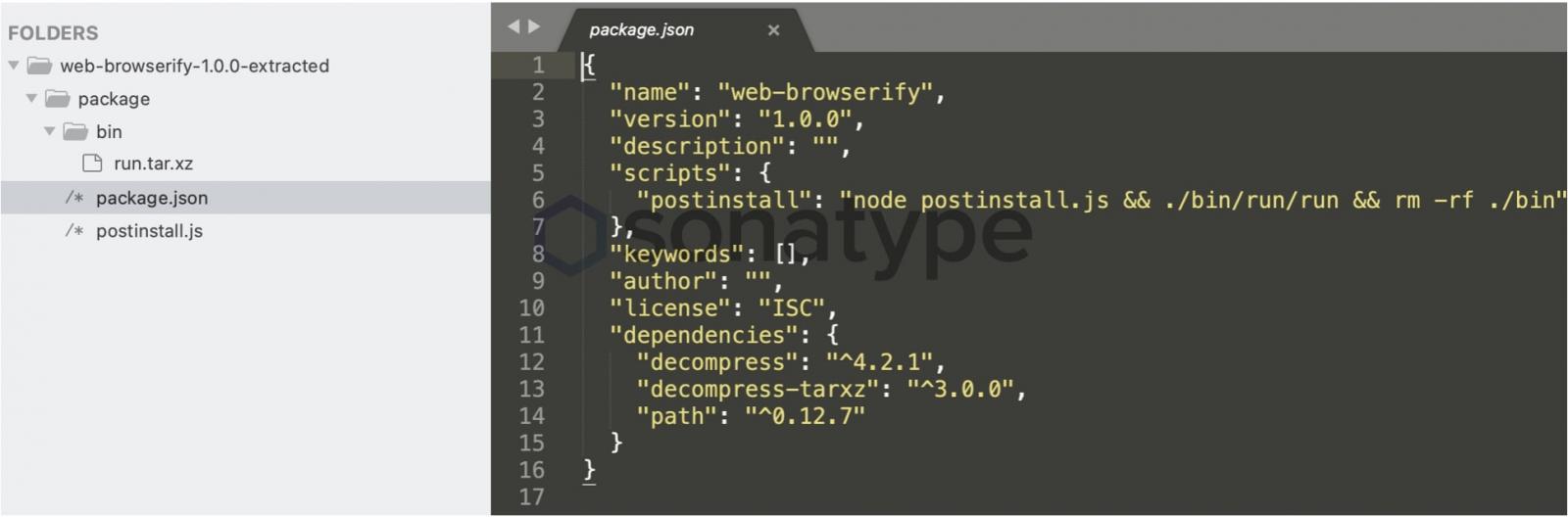

Le package se compose d’un fichier manifeste, package.json, une postinstall.js script, et un exécutable ELF appelé « run » présent dans une archive compressée, run.tar.xz dans le composant npm.

Dès que « web-browserify » est installé par un développeur, les scripts extraient et lancent le binaire Linux « run » de l’archive, qui demande des permissions élevées ou root à l’utilisateur.

Les extraits Cours binaire est d’environ 120 Mo et a des centaines de …

Voir la source de cette publication

[ad_2]