[ad_1]

Les chercheurs en sécurité ont dévoilé aujourd’hui neuf vulnérabilités affectant les implémentations du protocole Domain Name System dans des piles de communication réseau TCP / IP courantes fonctionnant sur au moins 100 millions d’appareils.

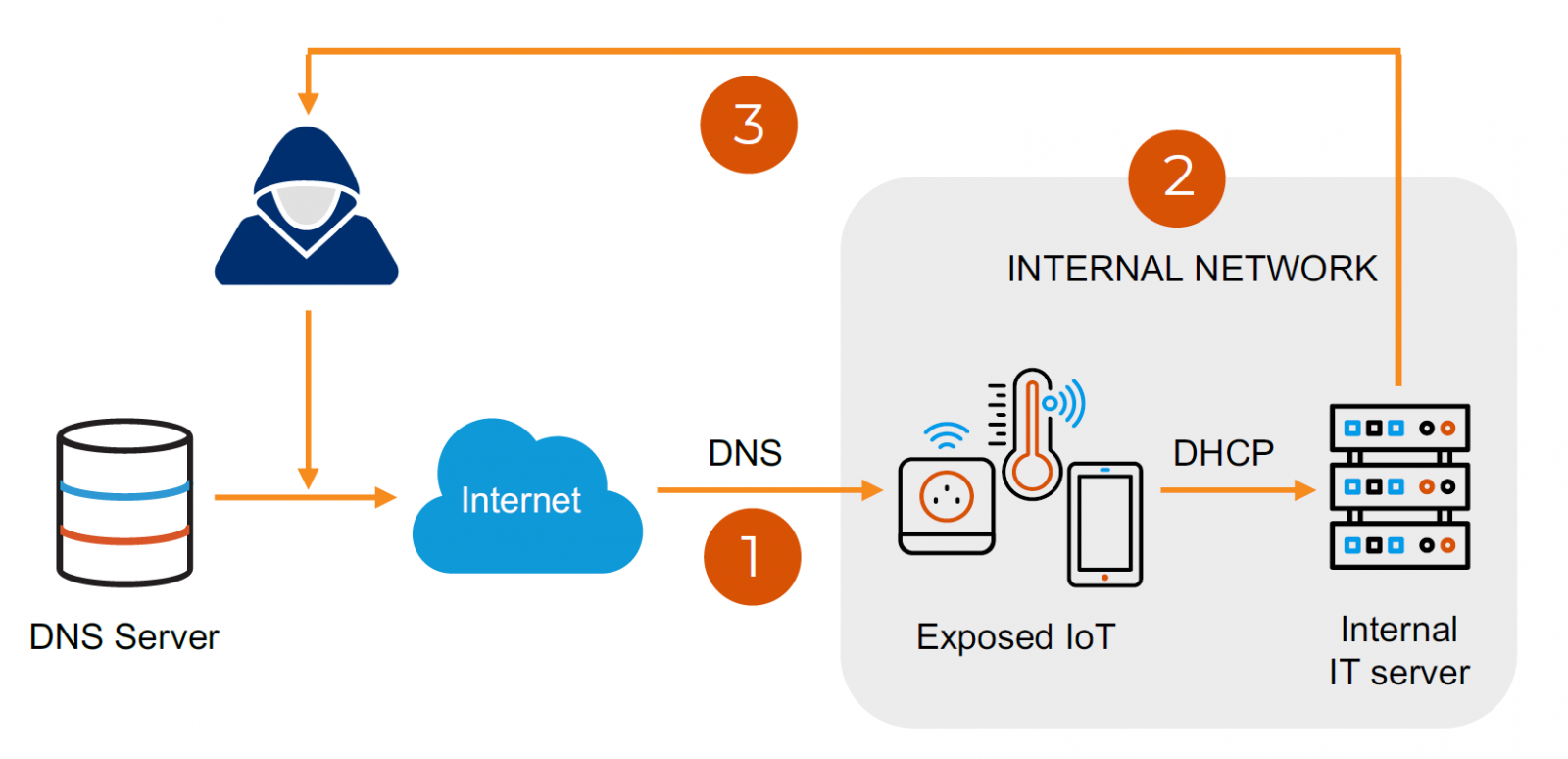

Collectivement appelées NOM: WRECK, les failles pourraient être exploitées pour mettre hors ligne les appareils concernés ou pour en prendre le contrôle.

Les vulnérabilités ont été découvertes dans des piles TCP / IP répandues qui fonctionnent sur une large gamme de produits, des serveurs et équipements réseau hautes performances aux systèmes de technologie opérationnelle (OT) qui surveillent et contrôlent les équipements industriels.

Problèmes dans quatre piles TCP / IP

La découverte de NAME: WRECK est un effort conjoint de la société de sécurité Enterprise of Things Forescout et du groupe de recherche sur la sécurité JSOF basé en Israël et affecte les implémentations DNS dans les piles TCP / IP suivantes:

- FreeBSD (version vulnérable: 12.1) – l’un des systèmes d’exploitation les plus populaires de la famille BSD

- IPnet (version vulnérable: VxWorks 6.6) – initialement développé par Interpeak, il est maintenant sous maintenance WindRiver et utilisé par le système d’exploitation en temps réel (RTOS) VxWorks

- NetX (version vulnérable: 6.0.1) – faisant partie de ThreadX RTOS, il s’agit désormais d’un projet open-source maintenu par Microsoft sous le nom Azure RTOS NetX

- Nucleus NET (version vulnérable: 4.3) – partie du Nucleus RTOS maintenu par Mentor Graphics, une entreprise de Siemens, il est utilisé dans les appareils médicaux, industriels, grand public, aérospatiaux et Internet des objets

Selon Forescout, dans des scénarios hypothétiques mais plausibles, les acteurs de la menace pourraient exploiter les vulnérabilités de NAME: WRECK pour causer des dommages importants aux serveurs gouvernementaux ou d’entreprise, aux établissements de santé, aux détaillants ou aux entreprises du secteur de la fabrication en volant des données sensibles, en modifiant ou en mettant l’équipement hors ligne pour à des fins de sabotage.

Les attaquants pourraient également altérer les fonctions critiques du bâtiment dans des lieux résidentiels ou commerciaux pour …

Voir la source de cette publication

[ad_2]