[ad_1]

Microsoft a annoncé aujourd’hui que Microsoft Defender pour Endpoint, la version entreprise de son antivirus Windows 10 Defender, prend désormais en charge le blocage des logiciels malveillants de cryptojacking à l’aide de la technologie de détection des menaces (TDT) basée sur le silicium d’Intel.

Les logiciels malveillants de cryptojacking permettent aux acteurs de la menace d’exploiter secrètement la crypto-monnaie sur les appareils infectés, y compris les ordinateurs personnels, les serveurs d’entreprise et les appareils mobiles).

Dans certains cas, le cryptojacking réduit considérablement les performances des machines infectées en monopolisant de précieuses ressources système.

Détection de l’exécution de logiciels malveillants à l’aide d’une heuristique basée sur le processeur

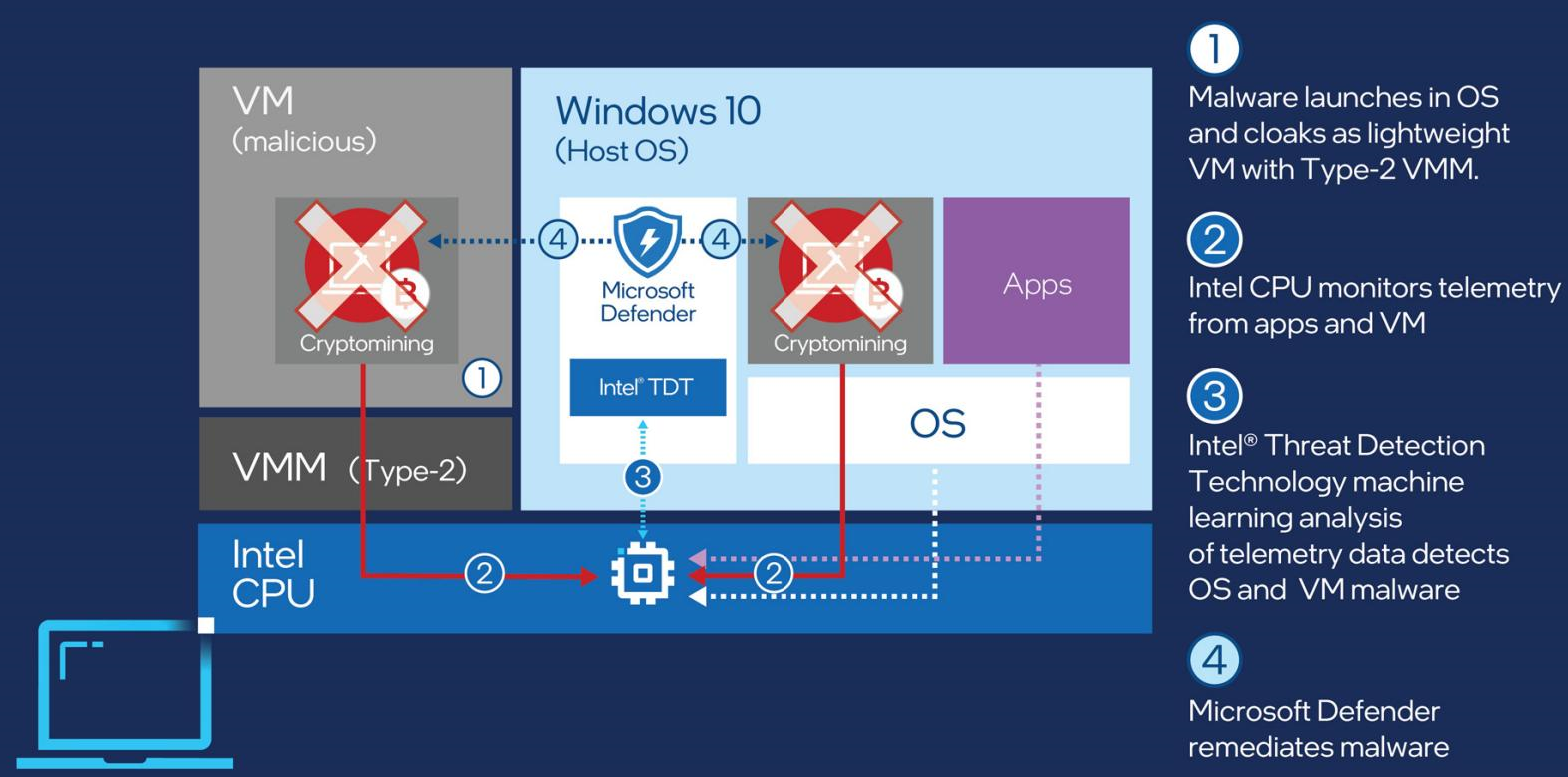

Intel TDT fait partie de la suite de fonctionnalités de Hardware Shield disponibles sur les plates-formes Intel vPro et Intel Core, offrant des capacités de détection et de réponse des points finaux (EDR) pour l’analyse avancée de la mémoire, le cryptojacking et la détection des ransomwares via des heuristiques basées sur le processeur.

Intel TDT associe la télémétrie matérielle de bas niveau collectée à partir de l’unité de surveillance des performances (PMU) du processeur avec l’apprentissage automatique pour détecter les logiciels malveillants de cryptomining au moment de l’exécution.

Cela permet à Microsoft Defender de bloquer les processus malveillants sans recourir à l’introspection d’hyperviseur ou à l’injection de code pour contourner les techniques de contournement de la détection telles que l’obfuscation de code utilisée par les créateurs de logiciels malveillants.

Microsoft souhaite également utiliser Intel TDT à l’avenir pour détecter et arrêter d’autres souches de logiciels malveillants et techniques d’attaque telles que les ransomwares et les attaques par canal secondaire.

«Même si nous avons activé cette technologie spécifiquement pour l’extraction de crypto-monnaie, elle élargit les horizons pour détecter des menaces plus agressives telles que les attaques par canal latéral et les ransomwares», a déclaré Karthik Selvaraj, directeur de recherche principal de l’équipe de recherche Microsoft 365 Defender.

« Intel TDT a déjà les capacités pour de tels scénarios, et l’apprentissage automatique peut être formé pour reconnaître ces vecteurs d’attaque. »

Disponible pour Intel vPro et Core, 6e …

Voir la source de cette publication

[ad_2]