[ad_1]

Le développeur d’utilitaires Windows IObit a été piraté ce week-end pour lancer une attaque généralisée afin de distribuer l’étrange ransomware DeroHE aux membres de son forum.

IObit est un développeur de logiciels connu pour l’optimisation du système Windows et les programmes anti-malware, tels que Advanced SystemCare.

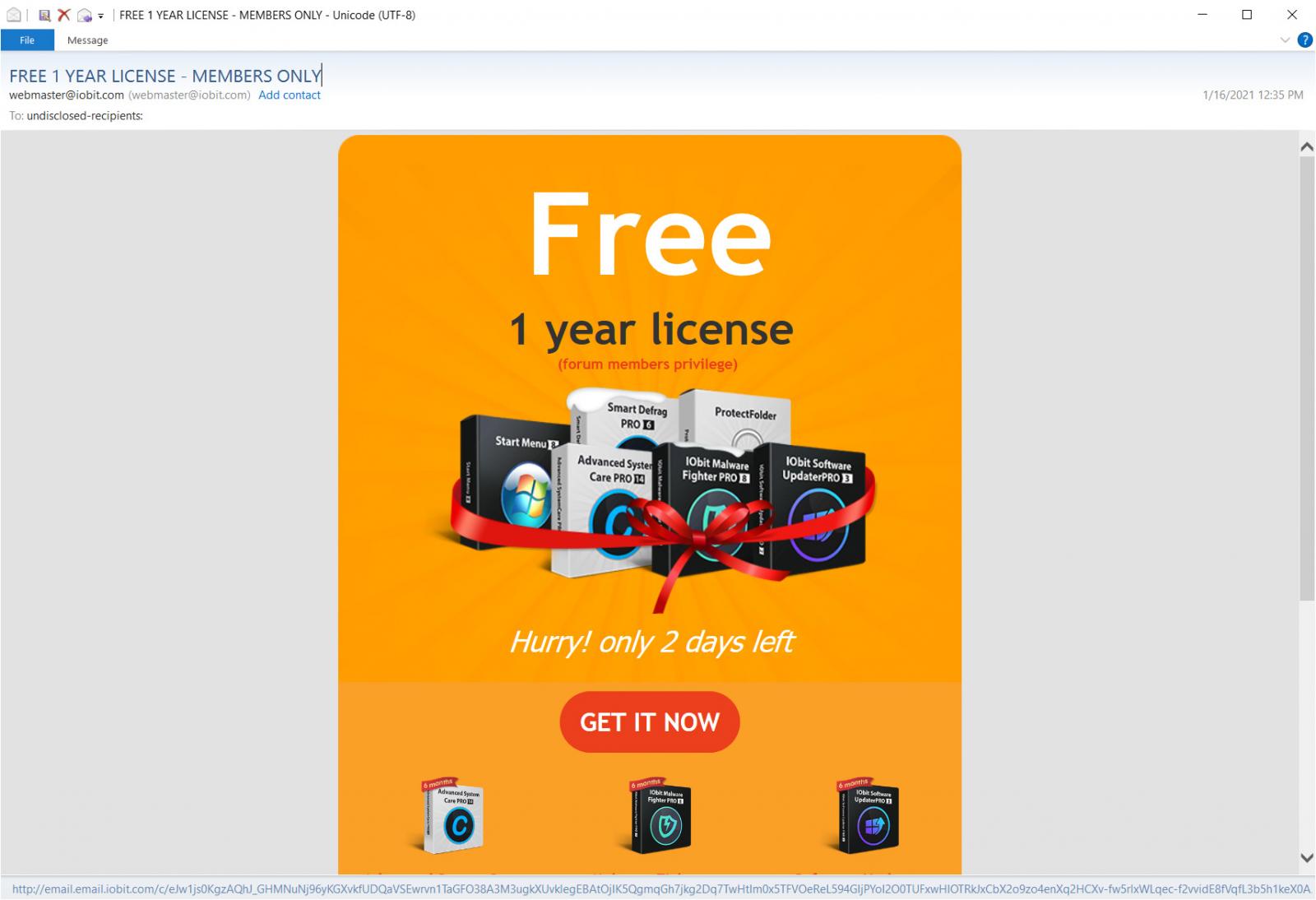

Au cours du week-end, les membres du forum IObit ont commencé à recevoir des e-mails prétendant provenir d’IObit indiquant qu’ils ont droit à une licence gratuite d’un an pour leur logiciel en tant qu’avantage spécial d’être membre du forum.

Le courrier électronique contient un lien «OBTENEZ-LE MAINTENANT» qui redirige vers hxxps: //forums.iobit.com/promo.html. Cette page n’existe plus, mais au moment de l’attaque, elle distribuait un fichier à hxxps: //forums.iobit.com/free-iobit-license-promo.zip.

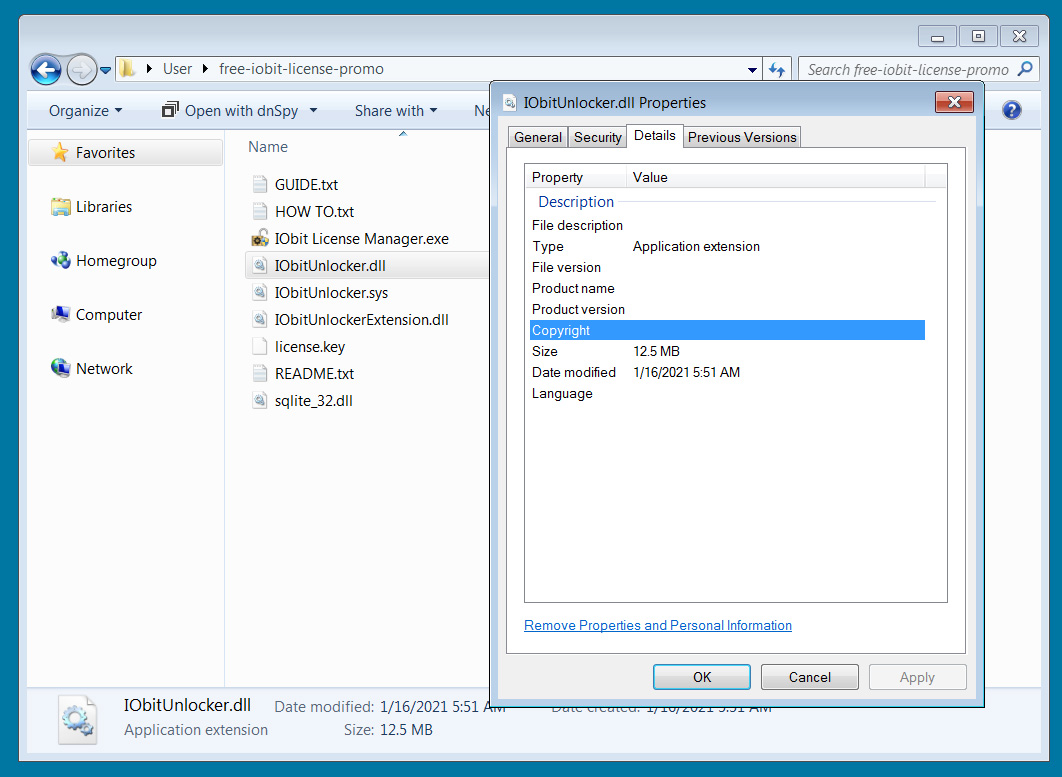

Ce fichier zip [VirusTotal] contient des fichiers signés numériquement du programme légitime IObit License Manager, mais avec IObitUnlocker.dll remplacé par une version malveillante non signée illustrée ci-dessous.

Source: BleepingComputer

Lorsque IObit License Manager.exe est exécuté, le IObitUnlocker.dll malveillant sera exécuté pour installer le ransomware DeroHE dans C: Program Files (x86) IObit iobit.dll [VirusTotal]et exécutez-le.

Comme la plupart des exécutables sont signés avec le certificat d’IOBit et que le fichier zip était hébergé sur leur site, les utilisateurs ont installé le ransomware en pensant qu’il s’agissait d’une promotion légitime.

Basé sur des rapports sur le forum d’IObit et d’autres forums [1, 2], il s’agit d’une attaque généralisée qui a ciblé tous les membres du forum.

Un regard plus attentif sur le ransomware DeroHE

BleepingComputer a depuis analysé le ransomware pour illustrer ce qui se passe lorsqu’il est exécuté sur l’ordinateur d’une victime.

Lors de son premier démarrage, le ransomware ajoutera un autorun Windows nommé « IObit License Manager » qui lance la commande « rundll32 » C: Program Files (x86) IObit iobit.dll « , DllEntry » lors de la connexion à Windows.

Elise van, analyste d’Emsisoft …

Voir la source de cette publication

[ad_2]