[ad_1]

L’opération de rançongiciel Ziggy a arrêté et libéré les clés de déchiffrement des victimes après des inquiétudes concernant les activités récentes des forces de l’ordre et la culpabilité pour les victimes de cryptage.

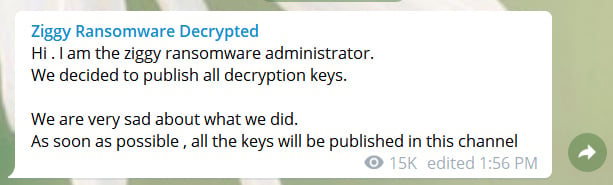

Au cours du week-end, le chercheur en sécurité M. Shahpasandi a déclaré à BleepingComputer que l’administrateur de Ziggy Ransomware avait annoncé sur Telegram qu’il mettait fin à son opération et libérerait toutes les clés de déchiffrement.

Dans une interview avec BleepingComputer, l’administrateur du ransomware a déclaré avoir créé le ransomware pour générer de l’argent alors qu’ils vivaient dans un «pays du tiers monde».

Après s’être senti coupable de leurs actions et de leurs inquiétudes concernant les récentes opérations d’application de la loi contre les ransomwares Emotet et Netwalker, l’administrateur a décidé de fermer et de libérer toutes les clés.

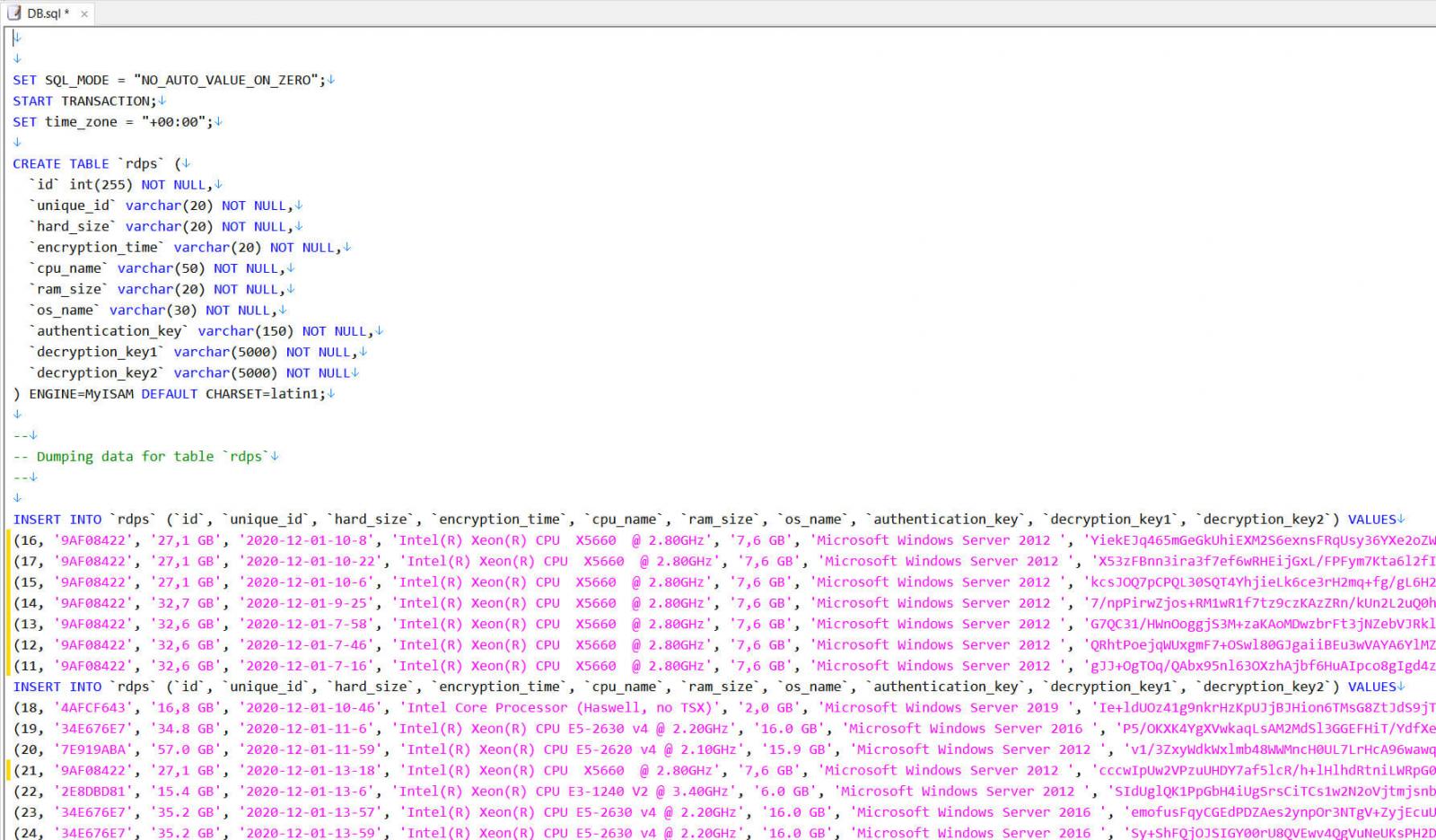

Aujourd’hui, l’administrateur du ransomware Ziggy a publié un fichier SQL contenant 922 clés de déchiffrement pour les victimes cryptées. Pour chaque victime, le fichier SQL répertorie trois clés nécessaires pour décrypter leurs fichiers chiffrés.

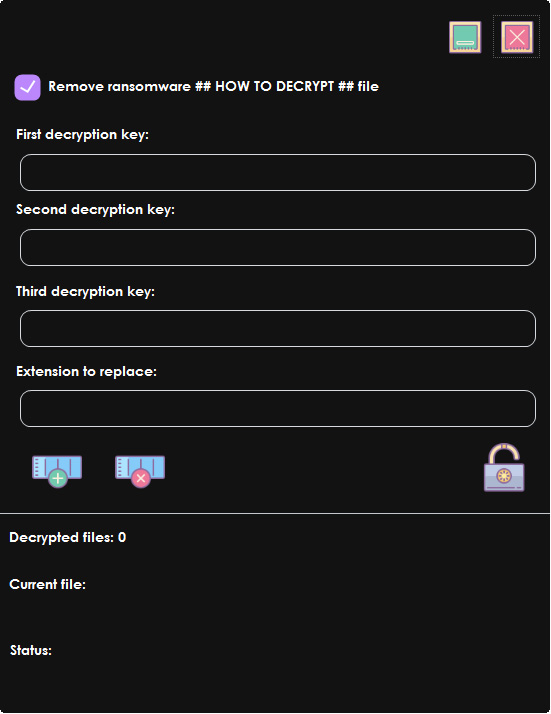

L’administrateur du ransomware a également publié un décrypteur [VirusTotal] que les victimes peuvent utiliser avec les clés répertoriées dans le fichier SQL.

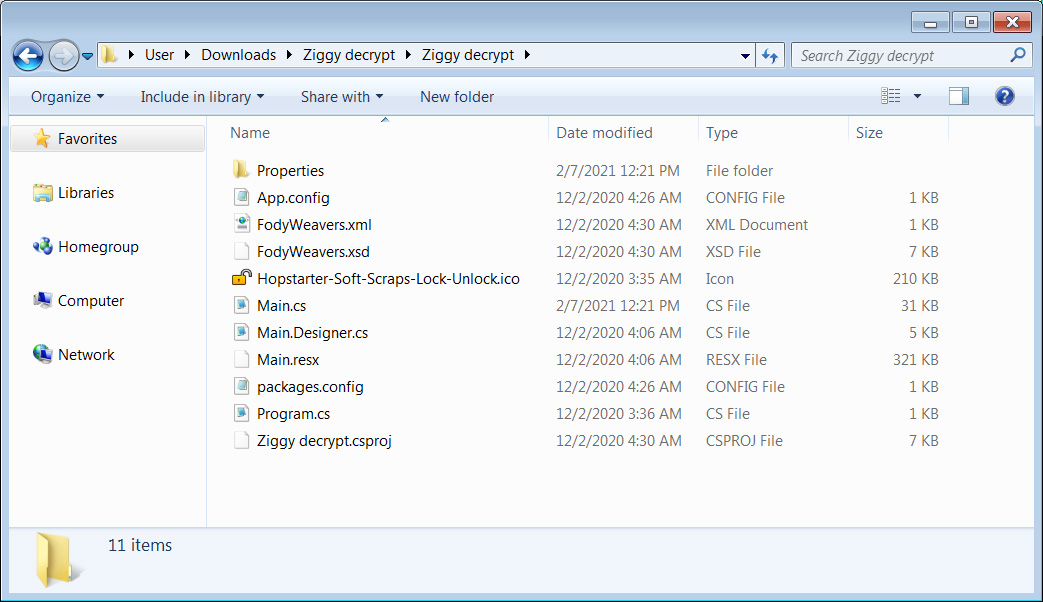

En plus du décrypteur et du fichier SQL, l’administrateur du ransomware a partagé le code source d’un autre décrypteur avec BleepingComputer qui contient des clés de décryptage hors ligne.

Les infections par ransomware utilisent des clés de décryptage hors ligne pour décrypter les victimes infectées sans être connectées à Internet ou le serveur de commande et de contrôle était inaccessible.

L’administrateur du ransomware a également partagé ces fichiers avec l’expert en ransomware Michael Gillespie qui a dit à BleepingComputer qu’Emsisoft publierait bientôt un décrypteur.

« La libération des clés, que ce soit volontairement ou involontairement, est le meilleur résultat possible. Cela signifie que les victimes passées peuvent récupérer leurs données sans avoir besoin …

Voir la source de cette publication

[ad_2]