[ad_1]

Les pirates ont réussi à détourner des dizaines de comptes Twitter de haut niveau mercredi après avoir accédé aux outils et systèmes d’administration des utilisateurs internes.

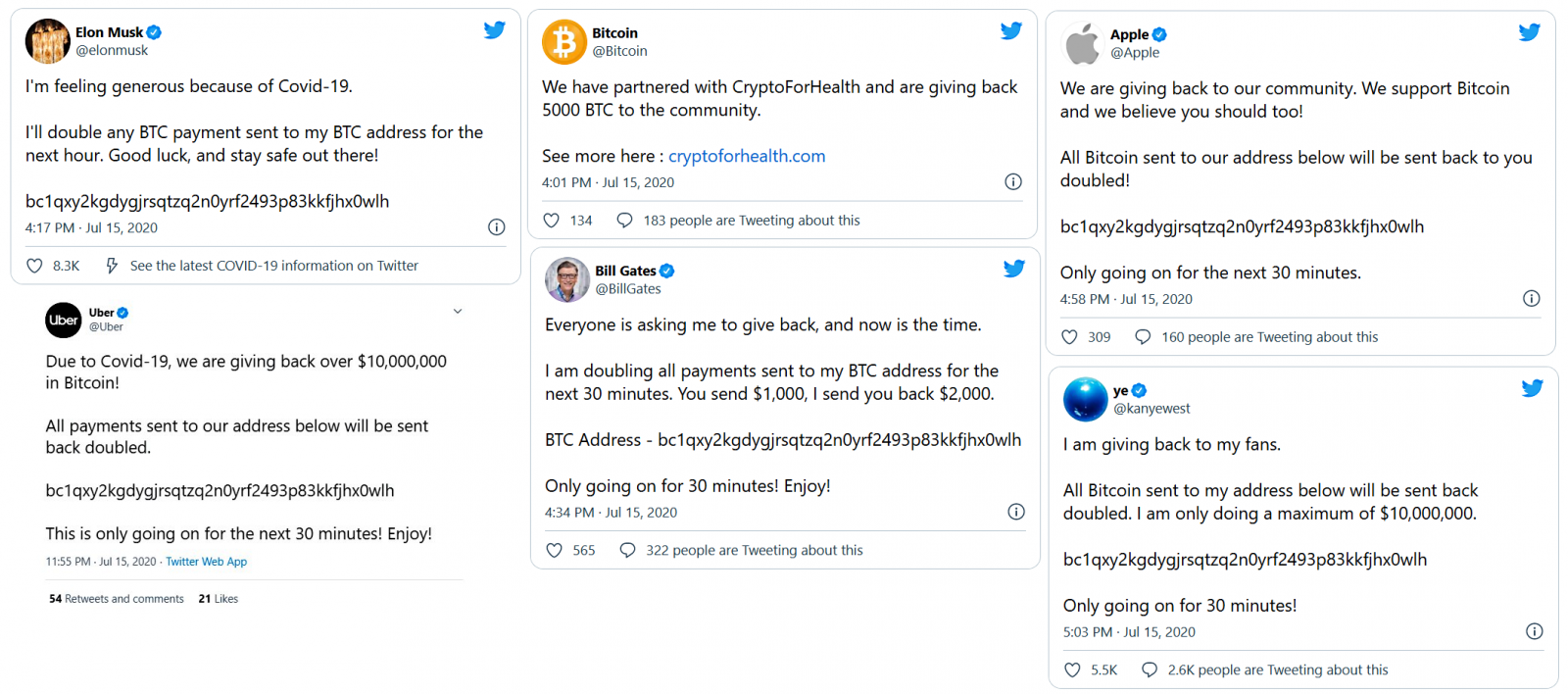

Les comptes ont ensuite été utilisés pour promouvoir une escroquerie de crypto-monnaie qui a permis aux attaquants de collecter plus de 100000 $ auprès de victimes crédules qui avaient promis de recevoir des bitcoins gratuits en échange d’un transfert de preuve ou de doubler leurs bitcoins.

Les entreprises et les cadres technologiques, les célébrités et les échanges de crypto-monnaie figuraient tous parmi les comptes Twitter que les pirates ont réussi à prendre en charge rapidement pour promouvoir leur arnaque.

Les comptes Twitter de @Apple, @Bitcoin, @BarackObama, @JeffBezos, @JoeBiden, @elon_musk, @BillGates, @WarrenBuffett, @Uber, @kanyewest, @wizkhalifa, @coinbase, @Ripple, @Gemini, @binance, @ justinsuntron, @Tronfoundation et @SatoshiLite ne sont que quelques-uns de ceux qui ont été détournés lors de l’attaque.

Juste après que l’incident ait été remarqué, Twitter a empêché les comptes vérifiés (ceux sur lesquels les escrocs ont concentré leurs attaques) de tweeter et de réinitialiser leurs mots de passe.

Trois heures plus tard, Twitter a déclaré que la fonctionnalité de tweet avait été restaurée sur les comptes concernés, mais qu’elle pourrait toujours disparaître par inadvertance pendant l’enquête en cours.

Journée difficile pour nous sur Twitter. Nous nous sentons tous terribles.

Nous diagnostiquons et partagerons tout ce que nous pourrons lorsque nous aurons une compréhension plus complète de ce qui s’est passé exactement.

à nos coéquipiers qui travaillent dur pour faire les choses correctement.

– jack (@jack) 16 juillet 2020

Outils d’administration internes utilisés pour détourner des comptes

« Nous avons détecté ce que nous pensons être une attaque d’ingénierie sociale coordonnée par des personnes qui ont réussi à cibler certains de nos employés ayant accès aux systèmes et outils internes », a expliqué Twitter cinq heures après l’enquête sur l’incident.

« Nous savons qu’ils ont utilisé cet accès pour prendre le contrôle de nombreux comptes et tweets très visibles (y compris vérifiés) …

Voir la source de cette publication

[ad_2]